Discord-Sicherheit: Token-Diebstahl und Spam-Links verhindern

Wenn Sie Ihre Discord-Token wie Passwörter behandeln und konsequent verdächtigen Links aus dem Weg gehen, sinkt Ihr Risiko für Account-Hacks und Server-Chaos deutlich. Dieser Leitfaden zeigt, welche Einstellungen, Werkzeuge und Gewohnheiten im Alltag wirklich einen Unterschied machen.

Sie wachen auf, öffnen Discord, und plötzlich sehen Sie: Ihr Account hat über Nacht angebliche Gratis-Abos über verdächtige Links an Ihre gesamte Freundesliste verschickt, der Lieblingsserver ist zugemüllt und im schlimmsten Fall sind noch rund 150 € für Unsinn abgebucht worden. Genau solche Szenarien passieren täglich – oft nach einem einzigen falschen Klick auf einen scheinbar harmlosen Download oder QR‑Code. In diesem Leitfaden erfahren Sie in klaren Schritten, wie Sie Token-Diebstahl erkennen, Spam-Links entschärfen und Ihren Account, Ihre Bots und Ihren Server so aufstellen, dass Angreifer es deutlich schwerer haben.

Was Discord-Token eigentlich sind

Discord-Token sind im Kern Anmeldeschlüssel: Wer den Token besitzt, kann sich als Sie ausgeben, ohne Ihr Passwort oder Ihren 2FA‑Code eingeben zu müssen. Sicherheitsanalysen zu sogenannten Token-Grabbern wie diese Analyse zu Discord-Token-Grabbern zeigen, dass diese Token wie dauerhafte Sitzungen funktionieren – praktisch für den Komfort, aber ebenso attraktiv für Angreifer.

Viele Token-Stealer zielen nicht nur auf Discord, sondern auch auf E‑Mail‑Konten. Sobald Malware auf Ihrem Rechner läuft, durchsucht sie typische Speicherorte wie die lokale Datenbank des Clients im Benutzerprofil oder Browserdaten und zieht sich dort Token. In mehreren dokumentierten Fällen wurden danach zuerst die E‑Mail‑Adresse im Account geändert, dann das Passwort, und am Ende war die ursprüngliche Besitzerin oder der ursprüngliche Besitzer vollständig ausgesperrt – inklusive Risiko für Kreditkartenabbuchungen und weitere Schäden.

Wie Token-Grabber arbeiten

Technisch läuft ein klassischer Token-Diebstahl etwa so ab: Die Malware sucht auf Ihrem System nach lokalen Dateien des Clients, etwa im LevelDB‑Speicher unter dem Benutzerprofil, und liest zusätzlich eine Konfigurationsdatei mit einem verschlüsselten „Master Key“. Über Funktionen der Datenverschlüsselung im Betriebssystem wird dieser Schlüssel entschlüsselt und damit wiederum die in der Datenbank abgelegten Token freigelegt. Ein im Sicherheitskontext diskutiertes Python-Snippet zeigt genau diese Kette: Dateipfade abgrasen, Tokenfragmente mit regulären Ausdrücken finden, entschlüsseln, validieren – und beim ersten Treffer an die Angreifer senden.

Dazu kommt der Social‑Engineering‑Teil: Viele Betroffene klicken auf versprochene frühe Testversionen von Spielen, Cheats, Mods oder angebliche „Beweisbilder“ in Direktnachrichten. Community‑Berichte zu Token-Diebstahl schildern Fälle, in denen nach einem solchen Klick Token für Discord und E‑Mail gestohlen und direkt im Browser eingefügt wurden, um Sitzungen zu kapern. Wird dann noch Ihre E‑Mail im Account geändert und 2FA deaktiviert, haben Sie praktisch keine Selbsthilfe‑Rettungsleine mehr, sondern sind auf die Reaktionszeit des Supports angewiesen.

Warum 2FA alleine nicht reicht

Starke Passwörter und 2FA sind Pflicht, aber sie stoppen Token-Stealer nur begrenzt. Mehrere Nutzerberichte zu einschlägiger Malware zeigen, dass Angreifer mit einem gestohlenen Token Zugriff erhalten, ohne jemals Ihr Passwort oder Ihren 2FA‑Code zu sehen. Teilweise werden sogar 2FA‑Backup‑Codes ausgelesen, sodass Angreifer 2FA wieder ausschalten können.

Community‑Beiträge fordern deshalb zusätzliche Hürden: etwa eine Bestätigung per 2FA, wenn ein Token von einem neuen Standort genutzt wird, oder strengere Kontrollen beim Ändern von E‑Mail und Passwort. Solange solche Mechanismen nicht flächendeckend umgesetzt sind, müssen Sie selbst ansetzen: Geräte sauber halten, Links filtern, starke Passwörter plus 2FA nutzen und auf Token‑Ebene denken – nicht nur auf Passwort‑Ebene.

Account schützen: Was Sie direkt an Ihrem Rechner tun können

Klick-Gewohnheiten und saubere Geräte

Fast jeder größere Vorfall beginnt mit einem Link oder Download. Ein Sicherheitsleitfaden einer US‑Universität zur sicheren Nutzung der Plattform Sicherheitsleitfaden zu Discord-Sicherheit empfiehlt, grundsätzlich keine Dateien und Links aus unbekannten oder unerwarteten Quellen zu öffnen – egal, ob sie in einem öffentlichen Server oder in einer Direktnachricht von einer Freundin oder einem Freund landen. Hintergrund: Häufig ist nicht die Person das Problem, sondern deren bereits kompromittierter Account.

Eine praxisnahe Strategie ist ein „Drei‑Check“ vor jedem Klick: zuerst die Internetadresse prüfen (genau hinschauen, ob die Adresse wirklich zur bekannten Plattform passt), dann den Inhalt (entsprechen Sprache und Stil der angeblichen Absenderin oder dem Absender?) und zuletzt die Logik (ist das Angebot realistisch oder zu gut, um wahr zu sein?). Verdächtige Links und Dateien können Sie vor dem Öffnen durch einen etablierten Online‑Virenscanner oder spezialisierte Analyseplattformen prüfen lassen. Ein Nutzer, dessen Fall öffentlich dokumentiert wurde, verlor rund 150 € durch einen Token-Stealer – nur weil ein vermeintlicher Gratis‑Link wie ein legitimer Gutschein wirkte.

Genauso wichtig sind saubere Endgeräte. Wenn Malware einmal lokal läuft, sind alle Einstellungen im Dienst nur noch Schadensbegrenzung. Halten Sie Ihr Betriebssystem sowie Spiele‑Clients und Tools aktuell, nutzen Sie eine seriöse Antimalware‑Lösung und installieren Sie keine gecrackten Spiele oder dubiosen Cheats auf dem System, auf dem Sie Ihren Hauptaccount verwenden.

Passwort, 2FA und ihre Grenzen beim Token-Diebstahl

Ein hochschulnaher Leitfaden zu sicheren Kontoeinstellungen Leitfaden zu sicheren Kontoeinstellungen empfiehlt starke, einzigartige Passwörter mit mindestens 16 Zeichen, gemischten Zeichenklassen und einen Passwortmanager, damit Sie Passwörter nicht wiederverwenden. Das senkt das Risiko klassischer Passwort‑Leaks und Brute‑Force‑Angriffe erheblich.

Als zweite Schutzschicht sollten Sie 2FA mit einer Authenticator‑App oder einem Hardware‑Schlüssel aktivieren, nicht per SMS. Einige Sicherheitsbeiträge weisen darauf hin, dass SMS abgefangen oder Telefonnummern übernommen werden können. Backup‑Codes gehören offline und sicher verwahrt – nicht in Screenshots im Handy‑Album oder im Notizfeld des Browsers.

Gleichzeitig warnen viele Community‑Beiträge davor, sich durch 2FA in falscher Sicherheit zu wiegen: Ein Token-Stealer, der auf Ihrem Rechner läuft, kann eine bereits aktive Sitzung übernehmen, ohne jemals Ihr Passwort zu kennen. 2FA schützt also vor Anmeldeversuchen von außen, aber nicht vor Malware auf Ihrem eigenen System. Das Fazit ist unbequem, aber klar: 2FA ist Pflicht, aber die eigentliche Herausforderung ist das Verhindern von Schadsoftware und unüberlegten Klicks.

Discord-Einstellungen, die Spam-Links ausbremsen

Direktnachrichten und Freundesanfragen härten

Sie können die Angriffsfläche für Spam in Direktnachrichten deutlich reduzieren, indem Sie Ihre Standardeinstellungen strenger setzen. Sicherheitstipps aus dem Hochschulumfeld raten dazu, die Option „Direktnachrichten von Servermitgliedern zulassen“ für große oder öffentliche Server zu deaktivieren. So kann Ihnen nicht jede beliebige fremde Person aus einem vollgepackten Server einfach Links schicken.

Zusätzlich lohnt es sich, den Kreis der Personen zu verkleinern, die Ihnen Freundschaftsanfragen schicken dürfen. Statt „Alle“ reichen meist „Freunde von Freunden“ oder gezielt einzelne gemeinsame Server. Das ist ein Abwägen: weniger neue Kontakte aus dem Nichts, dafür deutlich weniger Bot‑Anfragen und betrügerische Direktnachrichten. Für die Nachrichten, die trotzdem durchkommen, können Sie den Spam‑Filter für Direktnachrichten schärfer einstellen, sodass verdächtige Nachrichten zunächst in einem separaten Bereich landen.

Inhaltsfilter nutzen statt alles manuell zu moderieren

Der Dienst bietet inzwischen durchaus brauchbare Filter für sensible Inhalte und Spam in Nachrichten. In den Benutzereinstellungen können Sie festlegen, wie aggressiv Bilder mit möglichem NSFW‑Inhalt unscharf dargestellt werden und ob Direktnachrichten von Nicht‑Freunden auf Spam geprüft werden. Offizielle Hinweise zu sichererem Nachrichtenverkehr betonen, dass diese Filter zwar nicht perfekt sind, aber viele klassische Schockbilder und offensichtliche Spam‑Anhänge entschärfen, bevor Sie überhaupt etwas sehen.

Auf Serverseite gibt es zusätzlich einen expliziten Bildfilter, der in nicht als „ab 18“ markierten Kanälen problematische Bilder automatisch blockiert. Der Vorteil: weniger Moderationsaufwand und geringere Gefahr, dass jemand im falschen Kanal etwas sieht, das dort nichts verloren hat. Der Nachteil: Grauzonen und Fehlalarme, vor allem in Communitys mit vielen Memes, die nah an der Grenze spielen. Für Spieleserver mit jüngerer Zielgruppe ist der Filter trotzdem fast immer ein Gewinn.

Rollen, Rechte und Verifizierungslevel clever nutzen

Server‑Sicherheit steht und fällt mit Ihrem Rollen‑ und Rechtesystem. Offizielle und hochschulnahe Leitfäden empfehlen, Administratorrechte wirklich nur an eine sehr kleine, absolut vertrauenswürdige Gruppe zu vergeben und Moderatorinnen und Moderatoren klar abzugrenzen – etwa mit Rechten zum Löschen von Nachrichten und Sperren von Nutzenden, aber ohne Vollzugriff auf Servereinstellungen. Der Grund ist simpel: Wird ein Administratoraccount übernommen, kann die angreifende Person in Minuten Kanäle löschen, Webhooks verändern oder neue Bots einladen.

Die Verifizierungslevel des Servers sind Ihr erster Spam‑Filter am Eingang. Je höher das Level, desto mehr Hürden müssen neue Accounts nehmen, bevor sie schreiben dürfen – von verifizierter E‑Mail über ein Mindestalter des Accounts bis hin zur Telefonverifikation. Leitfäden zu sicheren Servern empfehlen für öffentliche oder sensiblere Communitys eher die höheren Stufen, weil Bot‑Wellen und frisch erstellte Wegwerf‑Accounts daran zuverlässig hängen bleiben. Der Preis ist etwas mehr Reibung für echte Neulinge, aber die meisten ernsthaften Spielerinnen und Spieler nehmen das heute in Kauf.

Dazu kommen Eintrittsrituale wie kurze Vorstellungsnachrichten, Reaktions‑Emotes auf Regeln oder einfache Eingangsfragen. Erfahrungsberichte aus Community‑Leitfäden zeigen, dass solche „Qualitätstüren“ Server kleiner, aber deutlich stabiler machen: weniger Trolle, weniger Einweg‑Spam‑Accounts, mehr Personen, die wirklich wegen des Themas da sind.

AutoMod, Linkfilter und Anti-Raid-Mechaniken

AutoMod ist inzwischen ein recht mächtiges Werkzeug: Sie können geblockte Schlagwörter definieren, fertige Listen mit Schimpfwörtern und sexuellen Inhalten verwenden, Spam durch viele Erwähnungen begrenzen und mit einem Spam‑Inhaltsfilter offensichtliche Werbe‑ und Betrugsmuster automatisch sperren. Eine offizielle FAQ zu AutoMod beschreibt Aktionen wie das Blockieren der Nachricht, automatische zeitlich begrenzte Sperren oder Warnungen in internen Moderationskanälen. Die neueren Anti‑Spam‑Funktionen rund um AutoMod und Raid‑Schutz werden in einem Blogbeitrag zu Anti-Spam und Raid-Schutz zusammengefasst und zielen darauf, große Teile des Standard‑Spams automatisch abzufangen.

Praktisch bedeutet das: Typische Links mit angeblichen Gratis‑Abos, extrem viele Erwähnungen in kurzer Zeit und bekannte Betrugsphrasen können Sie serverweit herausfiltern, bevor Nutzende sie überhaupt sehen. Dazu kommen Sicherheitsaktionen wie das temporäre Pausieren von Einladungen bei einem Raid oder experimentelle Sicherheitsmodus‑Funktionen, die neuen Accounts Captchas aufzwingen, wenn ihr Verhalten verdächtig wirkt. Einschränkungen gibt es ebenfalls: Die vor allem auf Englisch ausgerichteten Filter erkennen nicht jede deutsche Beleidigung oder jeden kreativen Betrug, und Fehlalarme sind gerade bei Insider‑Humor möglich. Deswegen bleibt ein wachsames Moderationsteam Pflicht – AutoMod ist eine starke Unterstützung, ersetzt aber keine Menschen.

Serverkultur gegen Spam: Regeln, die wirklich gelebt werden

Technische Maßnahmen bringen wenig, wenn die Kultur im Server Spam und Betrug toleriert. Ein Blick in konkrete Regelwerke eines größeren Community‑Servers wie dieses Regelwerk eines Beispielservers zeigt, wie klare No‑Gos formuliert werden: keine Werbung in Direktnachrichten, keine Massenpings, respektvoller Umgang, keine Toleranz für NSFW‑Inhalte in nicht dafür vorgesehenen Räumen. Wichtig ist, dass solche Regeln nicht nur in einem vergessenen Kanal stehen, sondern bei Beitrittsprozessen, Veranstaltungen und Moderationsentscheidungen immer wieder sichtbar sind.

Für ökonomisch spannende Server – etwa zu Handel, Marktplätzen im Spiel oder NFT‑Projekten – sollte „Keine ungefragten Deals, keine externen Links ohne Kontext“ ganz oben stehen. Wenn jemand plötzlich schnelle Gewinne, geheime Gratis‑Token oder „100 % sichere“ Methoden anbietet, sollten bei allen die Alarmglocken angehen. Genauso wichtig ist: Wenn etwas schiefgeht, offen damit umgehen, Warnungen posten und erklären, was passiert ist, statt Vorfälle totzuschweigen.

Eine kompakte Übersicht hilft, die wichtigsten Maßnahmen einzuordnen:

Bot-Token und Ökonomie absichern

Bot-Token wie geheime API-Schlüssel behandeln

Ein Bot‑Token ist der Generalschlüssel zu Ihrem Bot – wer ihn besitzt, kontrolliert Befehle, kann Nachrichten senden und löschen, Handelsaktionen auslösen oder Rollen verteilen. Eine Diskussionsrunde zur Sicherheit von Bots Diskussionsrunde zur Bot-Sicherheit betont, dass Bot‑Token exakt wie Passwörter oder API‑Schlüssel behandelt werden müssen: niemals fest im Code hinterlegt, niemals in öffentlichen Repositorys und nicht im Klartext in Protokolldateien.

Secrets-Management in der Praxis

Für kleine Projekte ist es ein Anfang, Token nur über Umgebungsvariablen zu laden und Konfigurationsdateien aus der Versionsverwaltung auszuschließen. Für ernsthafte Bots – besonders, wenn sie mit Echtgeld, Werten im Spiel oder anderen digitalen Vermögenswerten interagieren – benötigen Sie ein echtes Secret‑Management, etwa über einen zentralen Geheimnis‑Manager oder die Secret‑Funktionen Ihrer Container‑Plattform. Cloud‑Anbieter stellen integrierte Lösungen bereit, die den Zugriff streng auf den laufenden Dienst beschränken und die Rotation erleichtern. Wird ein Token jemals offengelegt, ist die einzige sinnvolle Reaktion: sofort widerrufen, neu generieren, in allen Deployments austauschen und Protokolldateien sowie Repositorys nach Folgeschäden prüfen.

Eine praxisnahe Staffelung sieht so aus: In der Hobby‑Phase läuft Ihr Bot lokal oder auf einem kleinen Server, Token liegen in einer .env‑Datei, die niemals ins Repository übernommen wird, und Sie greifen über Umgebungsvariablen darauf zu. Sobald der Bot auf einen öffentlich erreichbaren Server wandert oder regelmäßig genutzt wird, verschieben Sie den Token in einen Geheimnis‑Manager und begrenzen das Systembenutzerkonto, unter dem der Bot läuft, auf genau die Verzeichnisse und Netzwerkziele, die es wirklich benötigt.

Diskussionen zur Sicherheit für Entwicklerinnen und Entwickler betonen außerdem die Überwachung: Protokolle sollten sicherstellen, dass Token nie unmaskiert auftauchen, und ungewöhnliches Verhalten – etwa plötzliche Massen‑Direktnachrichten oder Befehle außerhalb der üblichen Zeiten – sollte zumindest Alarm‑E‑Mails oder Nachrichten in einen internen Moderationskanal auslösen. Besonders in ökonomienahen Projekten gilt: Ein gehackter Bot kann in Minuten Märkte manipulieren, Preise verzerren oder Nutzende um ihre virtuellen Gegenstände bringen.

Es existieren Projekte, deren erklärtes Ziel es ist, Token vor Grabbern zu schützen und Angriffe zu erschweren; ein öffentliches Repository zu einem solchen Repository zu einem Token-Schutz-Tool benennt diesen Fokus bereits im Titel. Die grundsätzliche Idee solcher Tools ist defensiv: Sie sollen verhindern, dass Malware Ihren Token einfach im Klartext ausliest.

Trotzdem sollten Sie bei jeder Software, die tief ins System eingreift, kritisch bleiben. Ohne unabhängigen Code‑Review oder klare Dokumentation wissen Sie nicht, ob ein Tool selbst Schwachstellen hat oder mit zukünftigen Updates des Dienstes sauber funktioniert. Sich ausschließlich auf ein zusätzliches Schutzprogramm zu verlassen, statt das eigene Klick‑Verhalten, das System und den Umgang mit Geheimnissen zu verbessern, ist riskant. Nutzen Sie solche Tools, wenn Sie sie verstehen und ihnen vertrauen, aber bauen Sie Ihre Sicherheitsstrategie nicht allein darauf auf.

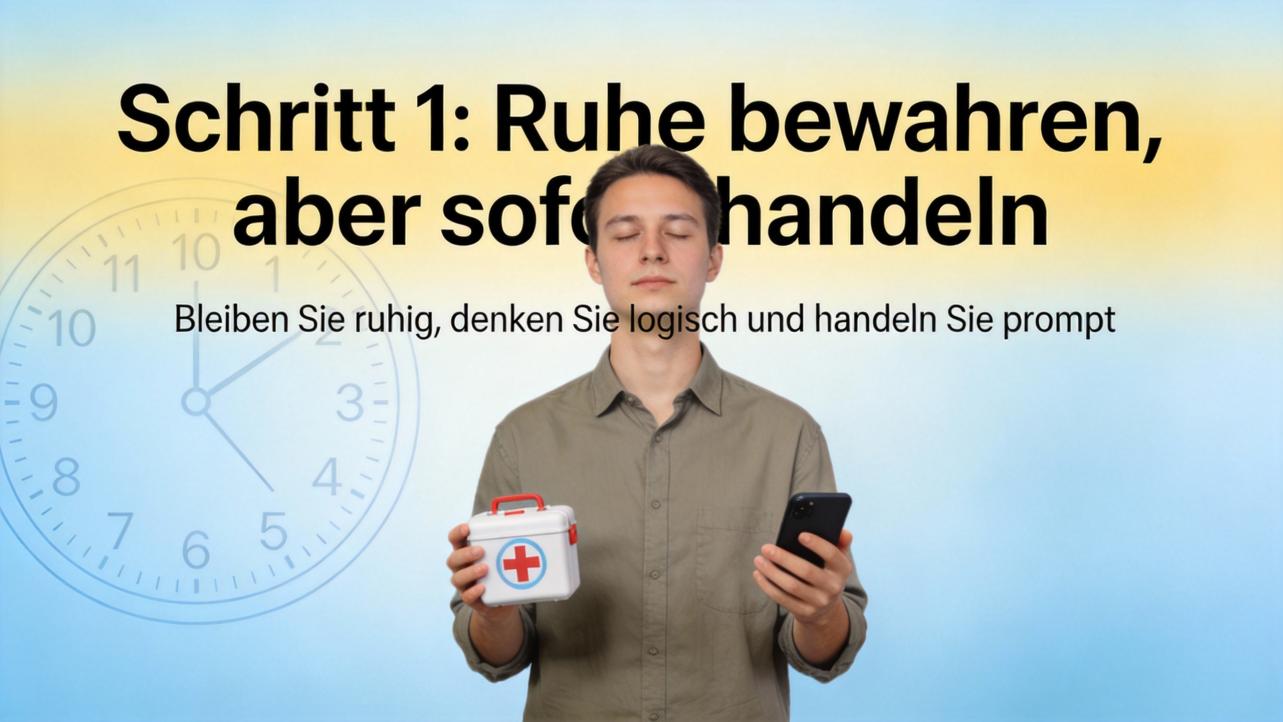

Wenn es Sie doch erwischt hat

Wenn Sie merken, dass Ihr Account plötzlich Links verschickt oder Einstellungen verändert wurden, ist Geschwindigkeit entscheidend. Offizielle Sicherheitstipps raten, sofort das Passwort auf ein langes, einzigartiges zu ändern und 2FA zu aktivieren oder zu erneuern, damit neue Anmeldeversuche von außen blockiert werden. Parallel dazu sollten Sie Ihren Rechner mit einer aktualisierten Antimalware‑Lösung durchscannen und alle verdächtigen Programme entfernen – sonst holen Sie sich mit jeder neuen Anmeldung direkt den nächsten Token-Stealer.

Community‑Berichte zu Token-Diebstahl zeigen außerdem: Angreifer ändern häufig zuerst die hinterlegte E‑Mail‑Adresse. Prüfen Sie deshalb umgehend, ob E‑Mail‑Adresse und Telefonnummer im Account noch stimmen. Falls nicht, dokumentieren Sie alles (Screenshots, Zeitpunkte, verdächtige Links) und wenden Sie sich an den Support. In einem veröffentlichten Fall erstattete der Anbieter etwa 150 € an unberechtigten Käufen einmalig, wies aber darauf hin, dass weitere Vorfälle künftig nicht mehr kompensiert würden – die Geduld des Supports ist begrenzt.

Ist Ihr Server selbst gekapert oder von Bots überrollt worden, raten einige Sicherheitsforen dazu, lieber einen sauberen neuen Server aufzubauen, statt endlos aufzuräumen. Legitimen Mitgliedern wird dann klar kommuniziert, dass sie umziehen sollen, während der alte Server nach dem Sichern wichtiger Inhalte gelöscht wird. Das ist schmerzhaft, aber oft die ehrlichste Lösung, wenn Sie nicht mehr sicher sagen können, welche Bots, Rechte und Webhooks kompromittiert sind.

Kurz-FAQ für Discord-Spielende

Frage: Ist der Dienst überhaupt „sicher genug“ für teure Skins, virtuelle Gegenstände und Handel? Antwort: Technisch ist die Plattform nicht unsicherer als viele andere, aber es gibt keine Ende‑zu‑Ende‑Verschlüsselung für Text und eine große Angriffsfläche durch Bots und Links. Solange Sie starke Passwörter plus 2FA nutzen, Ihr System sauber halten und Direktnachrichten‑ und Servereinstellungen härten, ist das Risiko gut beherrschbar; bei sehr hohen Summen lohnt es sich trotzdem, Geschäfte zusätzlich über abgesicherte Marktplätze und Treuhand‑Mechanismen abzuwickeln.

Frage: Bringt ein VPN Schutz vor Token-Grabbern? Antwort: Ein VPN verschleiert Ihre IP‑Adresse und schützt Ihren Datenverkehr auf unsicheren Netzen, was Tracking und einige Angriffe erschwert. Gegen Token-Stealer‑Malware auf Ihrem eigenen Gerät hilft es jedoch nicht – der wichtigste Schutz bleibt, keine dubiosen Dateien aus dem Dienst heraus zu starten, Sicherheitssoftware aktuell zu halten und Ihr Betriebssystem sauber zu halten.

Frage: Reicht es, „einfach keine Links mehr anzuklicken“? Antwort: Komplett ohne Links auszukommen, ist im Alltag auf der Plattform unrealistisch. Entscheidend ist, wie Sie mit Links umgehen: Internetadresse, Inhalt und Logik prüfen, verdächtige Adressen und Dateien vorab scannen und Einstellungen für Direktnachrichten so konfigurieren, dass nicht jede fremde Person Ihnen beliebige Inhalte schicken kann. Kombiniert mit 2FA, sauberen Geräten und guten Server‑Regeln reduzieren Sie Ihr Risiko drastisch, ohne den Dienst aufzugeben.

Zum Schluss: Nehmen Sie sich wirklich einmal 15–20 Minuten Zeit, gehen Sie Ihre Einstellungen durch, prüfen Sie Ihre Geräte und sprechen Sie mit Ihrem Moderations‑ und Administratorenteam über Rollen, Verifizierungslevel und AutoMod. Ein Abend Feintuning ist nichts im Vergleich zu dem Stress, Ihre Accounts, virtuellen Gegenstände und Ihre Community nach einem Token-Diebstahl wieder aufzuräumen.

Diablo 4

Diablo 4 Fallout 76

Fallout 76 Torchlight: Infinite

Torchlight: Infinite New World

New World Path of Exile 2

Path of Exile 2 Fortnite

Fortnite FC 25

FC 25 Diablo 2: Resurrected

Diablo 2: Resurrected The Elder Scrolls Online

The Elder Scrolls Online Last Epoch

Last Epoch Lords of the Fallen

Lords of the Fallen Path of Exile

Path of Exile World of Warcraft

World of Warcraft World of Warcraft Classic

World of Warcraft Classic FC 26

FC 26 Steam Gift Card

Steam Gift Card Amazon Gift Card

Amazon Gift Card Psn Gift Card

Psn Gift Card Lies of P

Lies of P The Last Faith

The Last Faith Assassin’s Creed Shadows

Assassin’s Creed Shadows Grand Theft Auto V

Grand Theft Auto V ARC Raiders

ARC Raiders